DESAFÍA EL CAOS Y EL COSTE DEL RANSOMWARE CON CORE5

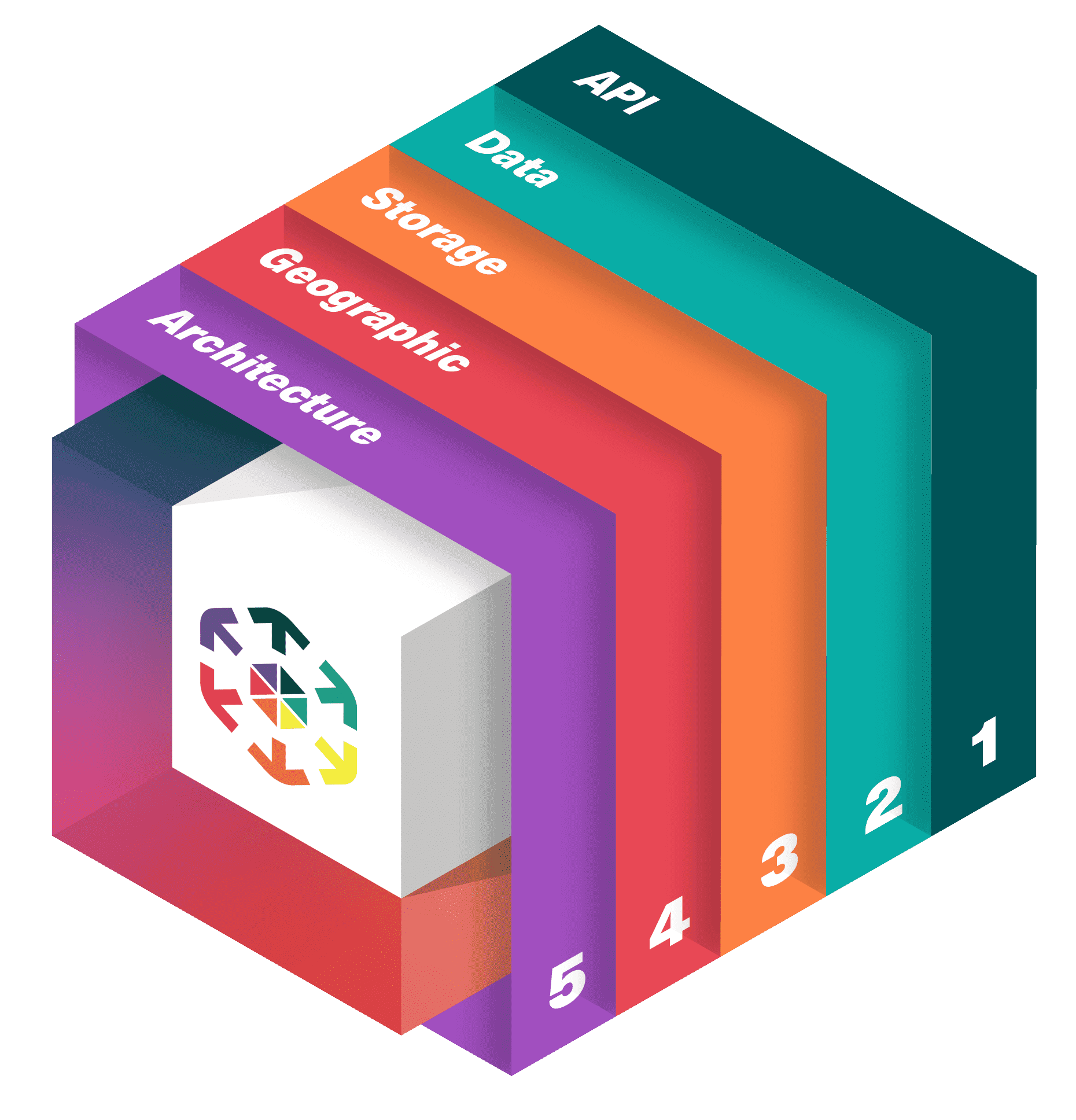

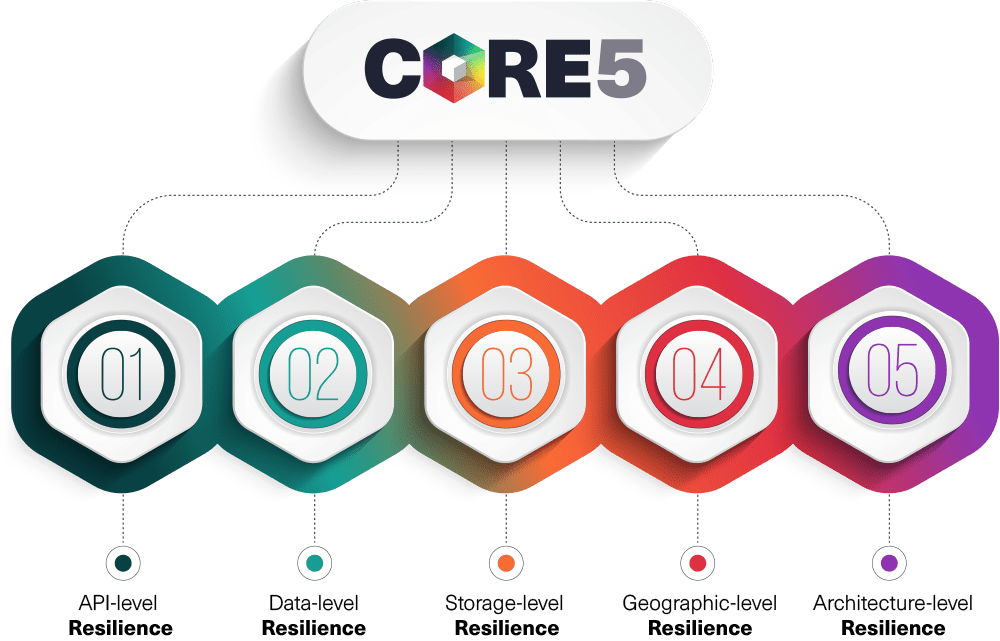

1 solución. 5 niveles de ciberresiliencia.

Solo el software de almacenamiento de Scality permite una protección de datos verdaderamente inquebrantable en todos los niveles del sistema: desde la API hasta la arquitectura.

La resiliencia es una elección. El ransomware no.

Tu sistema de almacenamiento actual puede ser inmutable, pero ¿es realmente inquebrantable?

La inmutabilidad se ha convertido en una base clave de la ciberseguridad. Pero en la era del ransomware potenciado por IA, ya no es suficiente.

Aunque la mayoría de las organizaciones ya utilizan almacenamiento inmutable, el número de víctimas que terminan pagando un rescate se ha duplicado.

%

de los ataques de ransomware se dirigen directamente a los sistemas de backup.

%

de los líderes de TI confían en almacenamiento inmutable para proteger sus datos.

%

de aumento en víctimas que pagaron un rescate en el último año.

Para alcanzar un nivel de protección superior, tu infraestructura de almacenamiento debe ir más allá de la inmutabilidad.

En Scality hemos identificado cinco capas fundamentales de defensa que permiten lograr una verdadera ciberresiliencia.

CORE5 es un enfoque innovador que combina la inmutabilidad más robusta con protecciones multicapa frente a amenazas como la exfiltración de datos, la escalada de privilegios y otros vectores de ataque emergentes.

Convierte tu última línea de defensa en la más fuerte.

Una nueva era de ransomware exige un nuevo estándar de ciberresiliencia: CORE5.

Resiliencia a nivel API

La inmutabilidad aplicada a nivel API proporciona una primera línea de defensa muy eficaz, asegurando que las copias de seguridad sean inmutables desde el momento en que se crean.

Scality ofrece soporte para las APIs de bloqueo de objetos S3 (S3 Object Locking), lo que permite que las copias de seguridad se vuelvan inmutables de forma inmediata. Esta implementación ofrece un nivel de control y flexibilidad a nivel granular que no es alcanzable con soluciones de almacenamiento tradicionales.

Para garantizar la inmutabilidad de los datos durante el tiempo que exijan las políticas internas o normativas:

- Políticas de retención configurables permiten definir cuánto tiempo permanecerán los datos completamente inmutables —días, años o indefinidamente.

- Modo de cumplimiento (compliance mode) proporciona una capa extra de seguridad al impedir cambios en la configuración de inmutabilidad, incluso por parte del superadministrador del sistema.

Este nivel de control es útil para cualquier empresa y esencial para sectores como la sanidad o las finanzas, donde el cumplimiento normativo es crítico.

Resiliencia a nivel de datos

Se aplican múltiples capas de medidas de seguridad a nivel de datos para evitar que los atacantes accedan o exfiltren la información almacenada.

Para mantener tus datos más sensibles fuera del alcance de accesos no autorizados, Scality incorpora un conjunto completo de protecciones específicas a nivel de datos:

- La autenticación compatible con AWS y las características de IAM al estilo de AWS proporcionan un control de acceso ultrafino, lo que permite a las organizaciones definir y aplicar políticas que rigen el acceso de los usuarios a los recursos de datos. Esto garantiza que solo los usuarios autorizados con los permisos adecuados puedan acceder a los datos confidenciales, lo que reduce el riesgo de filtración de datos por parte de agentes no autorizados.

- Arquitectura de confianza cero (ZTA) limita el acceso malicioso aplicando un enfoque de «nunca confíes, siempre verifica» a la autenticación de usuarios: los usuarios y los dispositivos no son considerados de confianza por defecto, incluso si están conectados a una red autorizada o han sido verificados previamente.

- Terminación segura de HTTPS/TLS en los endpoints S3 y reglas de firewall evitan la interceptación o manipulación de datos a nivel de red, garantizando su confidencialidad e integridad durante la transmisión.

- Cifrado de datos en reposo con AES de 256 bits garantiza que, incluso en caso de acceso no autorizado, los datos sigan siendo incomprensibles e inutilizables para el atacante sin las claves de descifrado adecuadas.

Resiliencia a nivel de almacenamiento

Se utilizan técnicas avanzadas de codificación para evitar la destrucción o exfiltración de copias de seguridad, haciendo que los datos almacenados resulten indescifrables incluso para atacantes que consigan acceder mediante credenciales comprometidas y logren eludir protecciones de nivel superior.

Para ofrecer una resiliencia sólida frente a amenazas dirigidas a la capa de almacenamiento, Scality:

- Implementa tecnología de codificación de borrado distribuida, que protege los datos fragmentándolos en bloques más pequeños, codificándolos con datos redundantes y distribuyéndolos de forma inteligente entre todas las unidades del sistema.

- Va más allá de la norma del sector al salvaguardar los datos de ubicación de estos fragmentos en un repositorio seguro y reforzado con sus propios controles de acceso y autenticación independientes y no compartidos. Al denegar a los atacantes el acceso a la ubicación de cada fragmento almacenado, los datos obtenidos se vuelven indescifrables y carecen de valor.

- Emplea codificación redundante, lo que permite reconstruir completamente los datos que hayan sido corrompidos o perdidos durante un ataque, incluso si se destruyen varias unidades o un servidor entero.

Resiliencia a nivel geográfico

Las copias de datos distribuidas entre varios sitios, de forma sencilla y asequible, ayudan a evitar la pérdida de información incluso si se ve comprometido un centro de datos completo.

Para mitigar los riesgos asociados al almacenamiento en un único sitio, Scality está diseñado para facilitar la redundancia geográfica de forma sencilla, práctica y asequible. La replicación multisitio permite reflejar datos fácilmente en destinos remotos con ARTESCA en otros centros de datos, o en almacenamiento cloud en AWS, Azure, Google Cloud y un número creciente de proveedores regionales.

Despliegues multisitio: Para aplicaciones de backup que gestionan sus propias copias y niveles de almacenamiento, Scality puede desplegarse y administrarse fácilmente de forma remota.

Además, RING puede desplegarse en una configuración multisitio sincronizada y distribuida, lo que permite mantener la operativa incluso si uno de los sitios sufre una interrupción temporal o permanente debido a fallos de red, cortes de energía, incendios o inundaciones.

Específico del sitio Los controles de IAM dificultan el acceso a sitios remotos para los actores que tienen acceso al primer sitio, creando múltiples «dominios de seguridad» que un atacante tendría que atravesar para acceder a todas las instancias de los datos.

Resiliencia a nivel de arquitectura

Una arquitectura central intrínsecamente inmutable garantiza que los datos permanezcan siempre en su forma original una vez almacenados, incluso si un atacante logra acceder con privilegios suficientes para eludir la inmutabilidad a nivel de API.

Scality está diseñado para ofrecer la protección más sólida posible frente al ransomware, hasta en la forma en que su arquitectura maneja las escrituras en disco:

- Cuando una aplicación emite una orden para sobrescribir datos, la arquitectura inmutable de Scality interpreta dicha orden como la escritura de un nuevo “objeto”, conservando al mismo tiempo la ubicación del dato original sin modificar.

- De igual forma, las solicitudes de eliminación no borran físicamente los datos, sino que generan un marcador lógico del evento, dejando la información original intacta.

- La autenticación multifactorial (MFA), que controla el acceso de los administradores a la gestión del sistema, protege contra los ataques a las contraseñas y refuerza aún más la seguridad.

- La aplicación opcional de controles de acceso obligatorios restringe los privilegios de root y evita accesos no autorizados.

Explora nuestras soluciones

Scality RING

Almacenamiento de archivos y objetos escalable y flexible

Scality ARTESCA

Almacenamiento de objetos S3 sencillo y seguro

Repositorio de backup

Ciberresiliencia, inmutabilidad y eficiencia

![]()

Busca un partner

Consulta nuestros partners por ubicación geográfica

![]()

Solicita una demo

Presentación personalizada adaptada a tus necesidades.

![]()

Contáctanos

¿Preguntas? Estamos aquí para ayudarte.